1. 개념

➜ VPN은 공중 네트워크를 사설 네트워크로 구성하여 사용함으로써, 비용 절감 및 보안성 이라는 장점을 갖고 있는 기술

➜ 이와 같은 특징으로 인해 이미 많은 기업에서 도입하고 사용하고 있으며, ISP에서도 VPN 서비스를 소개하며 IT 시장에서 상당한 부분을 차지하고 있음

➜ 기존의 보안이나 서비스 품질이 절대적으로 네트워크을 구축하기 위해 전용선을 기반으로 물리적인 사설망을 구축하는 것이 일반적으나, 이런 사설망은 범위가 확장되면, 회선 비용 및 유지 보수 비용이 증가된다는 단점을 가지고 있음

✅ 이 문제점을 해결한 네트워크 보안 서비스가 바로 VPN 솔루션

✅ VPN(Virtual Private Network)은 인터넷과 같은 저렴한 통신 매체를 기반으로 사용하지만, 궁극적으로 사설망과 같이 안전하고, 통신의 품질이 보장되는 네트워크를 구축하는 것. 그러나 인터넷은 기본적으로 통제가 되지 않는 신뢰적이지 못한 네트워크들의 모임이기 때문에 안전 및 품질 보장을 하기 위한 구성이 절실하게 필요

✅ VPN를 구현하기 위해 사용되는 주된 기술은 터널링(Tunneling), 암호화/인증(Encryption/Authentication), 접근 제어(Access Control) 기술이 있음

✅ 터널링(Tunneling) : 상호간 터널 경로를 구성. 이때 터널 외부의 환경은 내부에 있는 프로토콜을 볼 수가 없음. 예를 들어, 버스가 터널을 지날 때를 생각해본다면, 터널 밖에서는 터널 안의 버스가 지나가는지, 지나가지 않는지 알 수 없으며, 터널 내부에 있는 버스에게는 같은 통로만을 제공하는 것과 같음.

✅ 암호화/인증(Encryption/Authentication) : 암호화/인증은 각 터널을 안전하게 분리하는 역할. 단순한 터널링만으로는 그 안에 들어가는 데이터를 안전하게 보호할 수 없기 때문.

✅ 접근제어(Access Control) : VPN 내부의 자원에 대해서 접근 제어기능을 제공할 수 있음.

2. 기본망 구축

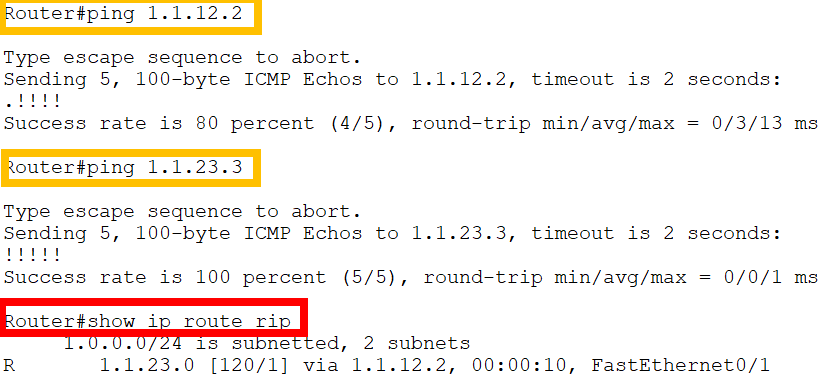

➜ setup

10.1.1.100/24 —-- 10.1.1.254/24 | 1.1.12.1/24 — 1.1.12.2/24 | 1.1.23.2/24 —-- 1.1.23.3/24 | 10.2.2.254 – 10.2.2.100/24

<R1>

no

en

conf t

int fa 0/0

no shut

ip add 10.1.1.254 255.255.255.0

exi

int fa 0/1

no shut

ip add 1.1.12.1 255.255.255.0

exi

<R2>

no

en

conf t

host InternetR2

int fa 0/1

no shut

ip add 1.1.12.2 255.255.255 .0

exi

int fa 0/0

no shut

ip add 1.1.23.2 255.255.255.0

exi

<R3>

no

en

conf t

int fa 0/0

no shu

ip add 1.1.23.3 255.255.255.0

exi

int fa 0/1

no shut

ip add 10.2.2.254 255.255.255.0

exi

<R1/2/3>

conf t

router rip

ver 2

no auto

net 1.0.0.0

timer bas 1 6 0 8

➜ ping test

3. 터널링

<R1>

conf t

int tun 13

ip add 10.1.13.1 255.255.255.0

tun so fa0/1 --> AWS 가상 프라이빗 게이트웨이

tun de 1.1.23.3 --> AWS 고객 게이트웨이 --> Side-to-Side 연결

exi

ip route 10.2.2.0 255.255.255.0 10.1.13.3

<R3>

conf t

int tun 13

ip add 10.1.13.3 255.255.255.0

tun so fa0/0 --> AWS 가상 프라이빗 게이트웨이

tun de 1.1.12.1 --> AWS 고객 게이트웨이 --> Side-to-Side 연결

exi

ip route 10.1.1.0 255.255.255.0 10.1.13.1

➜ 터널 살아났는지 확인

✅ show ip interface brief

➜ ping test

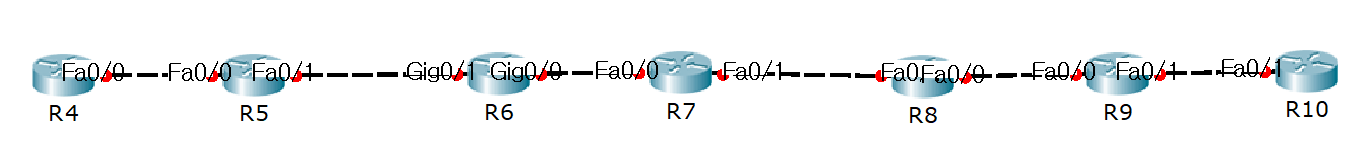

➜ 추가 망 구성

R1_fa0/0 10.1.12.1/24 —- R2_fa0/0 10.1.12.2/24 | R2_fa0/1 10.1.23.2/24 —-- R3_fa0/1 10.1.23.3/24 | R3_fa0/0 1.1.34.3/24 —- R4_fa0/0 1.1.34.4/24 | R4_fa0/1 1.1.45.4/24 —-- R5_fa0/1 1.1.45.5/24 | R5_fa0/0 10.2.56.5/24 —-- R6_fa0/0 10.2.56.6/24 | R6_fa0/1 10.2.67.6/24 —--- R7_fa0/1 10.2.67.7/24

<R3/4/5>

router os 1

net 1.1.0.0 0.0.255.255 a 0

exi

<R1/2/3>

router rip

ver 2

no auto

net 10.0.0.0

exi

<R5/6/7>

router rip

ver 2

no auto

net 10.0.0.0

exi'AWS' 카테고리의 다른 글

| [ 21 ] - Apache Tomcat (0) | 2024.10.22 |

|---|---|

| [ 20 ] - 취약점 (0) | 2024.10.17 |

| [ 19 ] - 방화벽 WAF (0) | 2024.10.16 |

| [ 18 ] - KMS (0) | 2024.10.15 |

| [ 17 ] - Cloudwatch X-ray (0) | 2024.10.15 |