1. Draw.io 사이트 활용하여 제작

2. Background

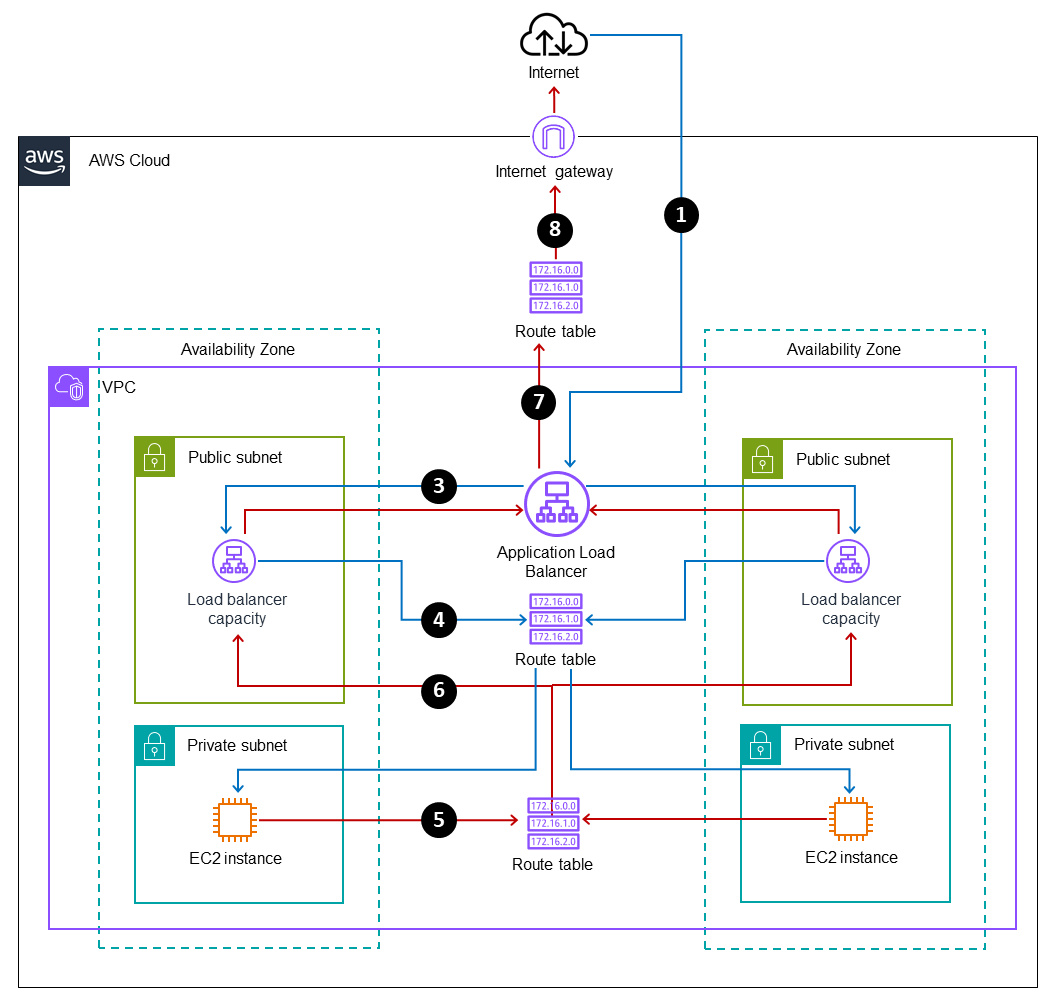

➜ VPC 및 Subnet 구성

✅ VPC (devVPC) : 10.1.0.0/16 CIDR 블록을 사용하여 VPC를 생성, 이 VPC는 전체 네트워크의 기본 컨테이너 역할

✅ Public Subnet : VPC 내에 10.1.1.0/24 CIDR 블록을 가진 Public Subnet을 생성, 이 Subnet에는 인터넷을 통해 접근 가능한 자원이 배치됨

✅ Private Subnet : VPC 내에 10.1.2.0/24 CIDR 블록을 가진 Private Subnet을 생성, 외부 인터넷에서 직접 접근할 수 없는 자원이 배치됨

➜ 인터넷 및 NAT Gateway

✅ Internaet Gateway : VPC에 인터넷 연결을 제공하기 위한 Internet Gateway를 생성하고 VPC에 연결, Public Subnet에서 사용됨

✅ NAT Gateway : Private Subnet의 인스턴스가 인터넷에 접근할 수 있도록 NAT Gateway를 생성, Public Subnet에 배치되어 Private Subnet을 통해 인터넷에 간접적으로 연결됨

➜ Routing Table 및 Route

✅ Public Route Table : Public Subnet의 트래픽을 Internet Gateway를 통해 외부로 라우팅하도록 설정됨

✅ Private Route Table : Private Subnet의 트래픽을 NAT Gateway를 통해 외부로 라우팅하도록 설정됨

➜ Load Balancer

✅ Internet-facing Load Balancer (InternetALB) : 외부 사용자가 접근할 수 있는 로드 밸런서, Public Subnet과 Private Subnet 모두에서 사용됨

✅ Internal Load Balancer (Internal ALB) : 내부 통신을 위해 사용되는 로드 밸런서, 주로 Private Subnet에서 사용됨

➜ Auto Scaling Group 및 EC2 Instance

✅ Web Auto Scaling Group (WebAutoScalingGroup) : Public Subnet에서 실행되는 웹 서버 인스턴스들을 관리, 필요한 경우 인스턴스 수를 자동으로 조절

✅ App Auto Scaling Group (AppAutoScalingGroup) : Private Subnet에서 실행되는 애플리케이션 서버 인스턴스들을 관리

➜ 보안 그룹

✅ InternetALBSG : 외부로부터의 HTTP, HTTPS 트래픽을 허용하는 보안 그룹, Internet Load Balancer에 적용됨

✅ webSG : InternetALBSG 보안 그룹으로부터 트래픽을 허용하는 보안 그룹, Web Server Instance에 적용됨

✅ InternalALBSG : webSG 보안 그룹으로부터 트래픽을 허용하는 보안 그룹, Internal Load Balancer에 적용됨

✅ appSG : InteranalALBSG 보안 그룹으로부터 트래픽을 허용하는 보안 그룹, App server Instance에 적용됨

** 참고 **

로드 밸런서 서브넷 및 라우팅 - AWS 규범적 지침

이 페이지에 작업이 필요하다는 점을 알려 주셔서 감사합니다. 실망시켜 드려 죄송합니다. 잠깐 시간을 내어 설명서를 향상시킬 수 있는 방법에 대해 말씀해 주십시오.

docs.aws.amazon.com

'AWS' 카테고리의 다른 글

| [ 4 ] (0) | 2024.09.13 |

|---|---|

| [ 3 ] (0) | 2024.09.12 |

| [ 2 ] (0) | 2024.09.11 |

| [ 1 ] - 기본 Setting (0) | 2024.09.10 |

| [ AWS batch & ECR ] (0) | 2024.09.06 |